内网渗透测试中隐藏通讯隧道技术的深度解析(下)——通讯产品技术开发篇

在《内网渗透测试中隐藏通讯隧道技术的深度解析(上)》中,我们重点探讨了隧道技术的原理、分类及其在渗透测试中的应用场景。本文作为下半部分,将深入聚焦于支持这些隧道技术的通讯产品的技术开发层面,解析其核心架构、关键技术与未来演进方向。

一、 隐藏通讯隧道产品的核心架构设计

一款成熟的隐藏隧道通讯产品,其架构通常遵循分层与模块化原则,以保障稳定性、可扩展性和对抗检测的能力。

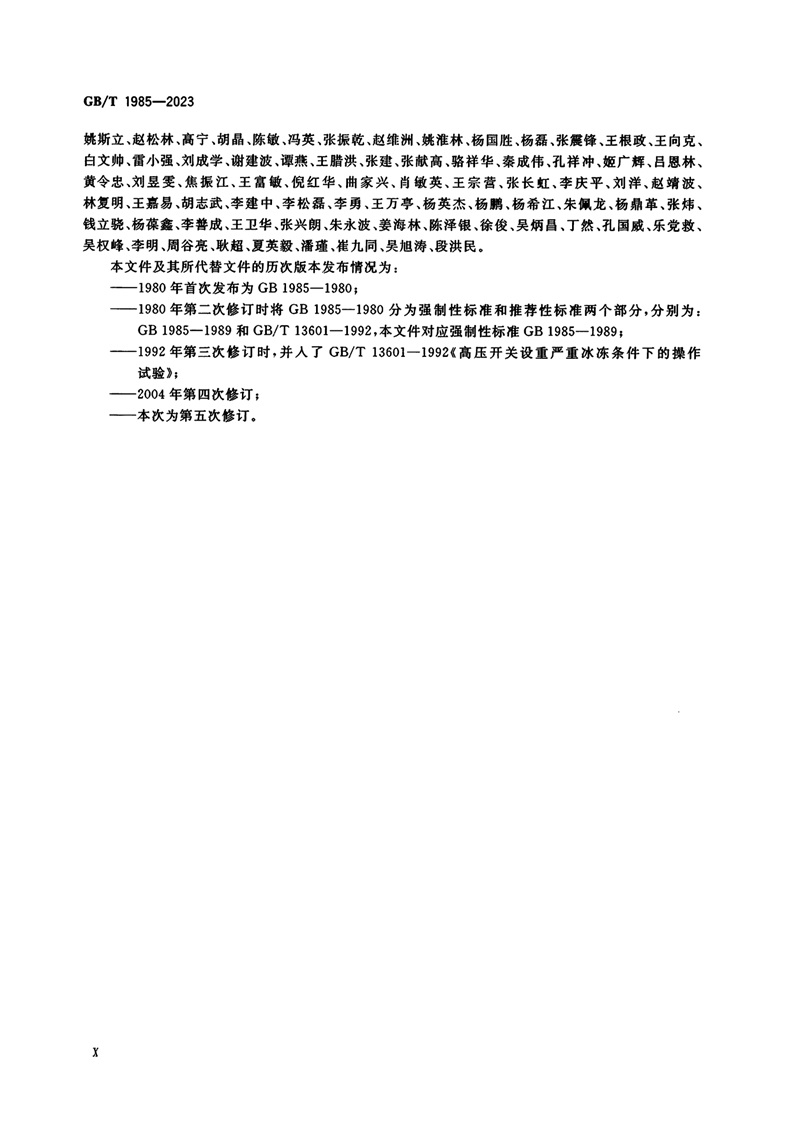

- 传输载体层:这是隧道的物理或协议载体。开发时需实现对多种协议的支持,如HTTP/HTTPS、DNS、ICMP、SMB,甚至新兴的QUIC等。关键在于如何将自定义的加密数据包“伪装”成目标协议的标准数据包,这涉及到协议字段的精准填充与流量模拟。

- 加密混淆层:此层是隐藏的核心。技术开发重点在于:

- 强加密算法集成:如AES、Chacha20等,确保即便流量被截获,内容也无法解密。

- 动态流量混淆:通过引入随机延时、填充无用数据、模拟正常软件(如浏览器、云盘客户端)的流量特征,使隧道流量在统计学和行为上与背景噪声无异。

- 协议伪装:深度定制数据包,使其完全符合所选载体协议的规范,规避基于协议异常识别的检测系统。

- 会话与控制层:管理隧道的建立、维持、心跳检测、多路复用和断线重连。开发难点在于在受限网络环境(如严格出站策略、高延迟)下保持会话的可靠性与隐蔽性。

- 功能载荷层:承载具体的渗透测试任务,如远程Shell、文件传输、端口转发、SOCKS代理等。该层需要提供稳定、高效的API供上层工具调用。

二、 关键技术实现细节

- DNS隧道技术开发:

- 利用DNS查询(TXT、NULL、CNAME记录类型)携带数据。客户端将数据分块、编码(如Base64、Hex)后放入子域名,服务器端解析并响应。

- 开发挑战在于规避DNS查询频率限制、大小限制,并处理可能存在的DNS缓存。高级实现会使用DNS-over-HTTPS (DoH) 或 DNS-over-TLS (DoT) 来提供额外的加密和伪装。

- HTTP/HTTPS隧道技术开发:

- 这是最普遍的方式。技术关键在于将TCP/UDP流量封装在HTTP请求/响应体中。

- 高级技巧:

- 使用WebSocket:在HTTP升级基础上建立全双工通道,流量特征更接近现代Web应用。

- 模仿特定API通信:完全模拟与合法云服务(如AWS S3、Google Drive API)或社交媒体的数据交换格式。

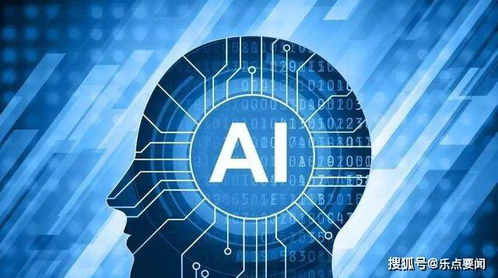

- 利用CDN作为中继:将隧道端点部署在常见CDN服务之后,使流量来源分散化、合法化。

- ICMP/其他协议隧道:

- 在严格限制TCP/UDP出站的环境中,利用ICMP Echo请求/回复(即ping数据包)的数据段携带信息。开发需处理数据包分片、重组以及操作系统原生ping工具的干扰。

- 抗检测与对抗技术:

- 流量整形:自动匹配目标网络内主流应用的流量模式(包大小分布、发送间隔)。

- 多隧道冗余与切换:集成多种隧道协议,在主隧道被疑似阻断时自动无缝切换至备用隧道。

- 环境感知:客户端具备探测能力,识别自身是否处于沙箱、蜜罐或深度包检测(DPI)环境中,并采取相应的静默或误导策略。

三、 开发现状与趋势

当前,相关技术开发呈现以下趋势:

- 武器化与平台化:技术不再局限于独立工具,而是作为核心模块集成到大型渗透测试框架(如Cobalt Strike、Metasploit、Empire的插件)或攻击平台中,提供图形化配置和自动化管理。

- AI辅助的流量生成:开始探索使用生成对抗网络(GAN)或强化学习来生成极度逼真的“正常”流量模式,以欺骗基于AI的异常检测系统。

- 基于合法服务的“无基础设施”隧道:越来越多地滥用公有云函数(如AWS Lambda、Azure Functions)、社交媒体私信、协同文档实时编辑等广泛存在的合法服务作为隐蔽的中继点,极大降低了攻击基础设施的暴露风险。

- 内存执行与无文件落地:隧道客户端常与无文件攻击技术结合,完全在内存中加载和执行,不留痕迹于磁盘,增强了隐蔽性。

四、 对防御体系开发的启示

知己知彼,百战不殆。理解攻击方隧道技术的开发思路,对防御方(蓝队)和安全产品研发至关重要:

- 检测引擎开发:需超越简单的特征码匹配,转向基于行为分析、协议合规性深度校验、机器学习模型和网络元数据(如时序、熵值)关联分析的下一代检测技术。

- 欺骗与反制技术:开发高交互蜜罐,能够识别并安全地“接入”隐蔽隧道,从而溯源攻击者;研究隧道协议的主动干扰与安全切断技术。

- 安全产品集成:将高级隧道检测能力作为标准模块集成到下一代防火墙(NGFW)、网络流量分析(NTA)和扩展检测与响应(XDR)平台中。

###

隐藏通讯隧道技术是内网渗透测试中一项持续演进的攻防对抗焦点。其背后的通讯产品技术开发,融合了网络协议、密码学、软件工程和对抗性机器学习等多个领域的知识。对于安全从业者而言,无论是从攻击角度进行模拟测试,还是从防御角度构建纵深防护,深刻理解这些技术的开发原理与实现细节,都是构筑有效安全能力不可或缺的一环。技术的“矛”与“盾”总是在相互砥砺中不断进化,推动着整个网络安全行业向前发展。

如若转载,请注明出处:http://www.cccqyt.com/product/62.html

更新时间:2026-06-02 05:13:06